| 暷郪 |

丂婌楢愳愭惗丄偳偆傕屼徯夘偁傝偑偲偆偛偞偄傑偟偨丅

丂巹偼杮妛偺幰偲偟偰婎挷島墘傪偝偣偰偄偨偩偔偙偲傪戝曄岝塰偩偲巚偭偰偍傝傑偡偑丄崱丄屼徯夘偵偁傝傑偟偨傛偆偵崱偐傜俁擭慜偔傜偄慜偐傜偄傢備傞僙僉儏儕僥傿丄変乆偼摿偵僜僼僩僂僃傾僙僉儏儕僥傿偲偄偆彮偟帹姷傟側偄尵梩偐傕偟傟傑偣傫偑丄晛捠偼僐儞僺儏乕僞僙僉儏儕僥傿偲偐丄傕偆彮偟僕僃僱儔儖側柤慜傪巊偆偺偱偡偗傟偳傕丄僜僼僩僂僃傾僙僉儏儕僥傿傪拞怱偲偟偨摿掕尋媶偲偄偆傕偺傪棫偪忋偘傑偟偰俁擭敿傗偭偰傑偄傝傑偟偨丅偁傞堄枴偱偦傟偺惉壥偲偐丄偦偺偲偒偵峫偊偨偙偲側偳傪偄傠偄傠怐傝岎偤偰榖偟偨偄偲偄偆偐丄榖偡傋偒偙偲偑偨偔偝傫偁傞偺偱偡偗傟偳傕丄偙傟偼儕僗僩傾僢僾偟偨偩偗偱偡傋偰偙傟傪榖偡傢偗偱傕偁傝傑偣傫偟丄弴彉傕晄摦偱偛偞偄傑偡丅偱偡偗傟偳傕丄帪娫偺偁傞尷傝壗偐偺偍栶偵棫偰偽偲巚偭偰偍傝傑偡丅

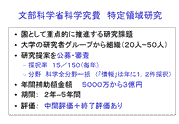

丂偦傟偱崱丄屼徯夘偵偁偢偐傝傑偟偨傛偆偵乽幮夛婎斦偲偟偰偺乿偲偄偆僞僀僩儖偱偡偑丄偡偖屼徯夘偄偨偟傑偡偗傟偳傕丄偙偆偄偆摿掕椞堟尋媶偼暥晹壢妛徣偺斾妑揑戝偒側曗彆嬥偱丄婔偮偐偺戝妛偺恖乆偲堦弿偵傗傞偺偱偡偑丄偙傟偼怰嵏偑偁偭偰丄傎偐偺暘栰丄梫偡傞偵暔棟偲偐壔妛偲偐悢妛偲偐丄忣曬娭學偲傎偲傫偳柍娭學偺曽乆偺慜偱僾儗僛儞僥乕僔儑儞傪偟偰丄怰嵏傪庴偗傞偲偒偵偳偆偄偆僞僀僩儖偵偡傞偐偑傕偺偡偛偔廳梫偱丄偦偺偲偒偵巚偄晅偄偨偺偑幮夛婎斦偱偡丅幚嵺偵僂僄僽偲偄偆偺偑幮夛婎斦偵側傝偮偮偁傞帪戙偱偟偨偐傜丄幮夛婎斦偲偄偆偺偼摴楬偦偺懠偵斾傋偰偄偄偺偱偼側偄偐偲偄偆偙偲偱巊偄傑偟偨丅偦傟偐傜丄変乆偼僙僉儏儕僥傿偺偙偲偑偟偨偄偱偡偟丄僐儞僺儏乕僞偺僜僼僩僂僃傾堦斒偺偮偔傝曽偺尋媶傕偟偨偄偲偄偆偙偲偑偁傝傑偟偨丅偱偡偐傜丄偙偆偄偆僞僀僩儖傪慖傃傑偟偨丅 丂偦傟偱崱丄屼徯夘偵偁偢偐傝傑偟偨傛偆偵乽幮夛婎斦偲偟偰偺乿偲偄偆僞僀僩儖偱偡偑丄偡偖屼徯夘偄偨偟傑偡偗傟偳傕丄偙偆偄偆摿掕椞堟尋媶偼暥晹壢妛徣偺斾妑揑戝偒側曗彆嬥偱丄婔偮偐偺戝妛偺恖乆偲堦弿偵傗傞偺偱偡偑丄偙傟偼怰嵏偑偁偭偰丄傎偐偺暘栰丄梫偡傞偵暔棟偲偐壔妛偲偐悢妛偲偐丄忣曬娭學偲傎偲傫偳柍娭學偺曽乆偺慜偱僾儗僛儞僥乕僔儑儞傪偟偰丄怰嵏傪庴偗傞偲偒偵偳偆偄偆僞僀僩儖偵偡傞偐偑傕偺偡偛偔廳梫偱丄偦偺偲偒偵巚偄晅偄偨偺偑幮夛婎斦偱偡丅幚嵺偵僂僄僽偲偄偆偺偑幮夛婎斦偵側傝偮偮偁傞帪戙偱偟偨偐傜丄幮夛婎斦偲偄偆偺偼摴楬偦偺懠偵斾傋偰偄偄偺偱偼側偄偐偲偄偆偙偲偱巊偄傑偟偨丅偦傟偐傜丄変乆偼僙僉儏儕僥傿偺偙偲偑偟偨偄偱偡偟丄僐儞僺儏乕僞偺僜僼僩僂僃傾堦斒偺偮偔傝曽偺尋媶傕偟偨偄偲偄偆偙偲偑偁傝傑偟偨丅偱偡偐傜丄偙偆偄偆僞僀僩儖傪慖傃傑偟偨丅

丂傎偲傫偳偙偙偵偍偄偱偺曽偼偙偆偄偆偙偲偼屼懚偠偐傕偟傟傑偣傫偗傟偳傕丄堦墳摿掕尋媶偲偄偆偺偼崙偲偟偰廳揰揑偵悇恑偡傞尋媶壽戣偲偄偆偙偲偱丄20恖偐傜50恖偔傜偄偺尋媶慻怐丄婎杮揑偵偼戝妛恖偱偡偹丅偙傟偼俁丄係擭慜偺摑寁偱偡偗傟偳傕丄妱偲嵦戰棪偑掅偔偰10攞偲偐偱偡丅偙傟偼偄傢備傞暘栰偺憟偄偲偄偆尵偄曽偼曄偱偡偗傟偳傕丄愭傎偳怽偟傑偟偨傛偆偵忣曬偼偄偮傕怴嶲幰偱丄妱偲幮夛揑側僯乕僘偑偁傝側偑傜枅擭侾丄俀審偟偐捠傜側偄偲偄偆偙偲偑偁傝傑偡丅偱偡偐傜丄偙偆偄偆摿掕椞堟尋媶偲偄偆傕偺偼徾挜揑側堄枴偑暥晹壢妛徣偺拞偱偼旕忢偵崅偄偺偱偡偗傟偳傕丄偙偆偄偆傕偺傪戝偒側尋媶傪偡傞偲偒偵傕偺偡偛偄搘椡傪偟偰傕傜偆偙偲偑摼偐偳偆偐偲偄偆偙偲偼媈栤偵偼巚偄傑偣傫偑丄変乆偼侾夞栚偱捠偭偨偺偱傛偐偭偨傫偱偡偗傟偳傕丄壗搙傗偭偰傕捠傜側偄曽傕偁傝傑偡偟丄側偐側偐擄偟偄丅偁傞偄偼丄怰嵏堳偺拞偵変乆偑擖偭偰偄偐側偄偲偩傔偱偡丅摿偵嬃偄偨偺偼丄巹偼婥偑晅偐側偐偭偨偺偱偡偗傟偳傕丄偙偺怰嵏傪偟偨偲偒偺怰嵏埾堳挿偲偄偆偺偼栰埶愭惗偩偭偨偺偱偡丅偦偺偲偒偼栰埶愭惗偩偲抦傜側偔偰彑庤側偙偲傪尵偄傑偟偨丅

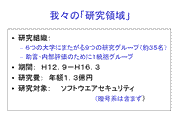

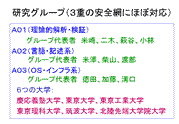

丂偦傟偐傜丄幚嵺偵変乆偼俇偮偺堎側傞戝妛偱俋偮偺僌儖乕僾偱偡丅偱偡偐傜丄梋傝戝妛娫偺僨傿僗僩儕價儏乕僔儑儞偲偄偆偐丄僶儔儞僗傪峫偊側偄偱丄摨偠戝妛偱俀偮偺僌儖乕僾偲偐俁偮偺僌儖乕僾偑偁傞傛偆側丄偱傕僜僼僩僂僃傾傪偪傖傫偲偮偔傟傞偲偄偆尵偄曽偼幐楃偐傕偟傟側偄偱偡偗傟偳傕丄偦偆偄偆曽偵擖偭偰偄偨偩偒傑偟偨丅偦傟偱丄戝懱婎杮揑側嶲壛幰偼35恖偱1.5壄墌偲偄偆偙偲偱偡丅 丂偦傟偐傜丄幚嵺偵変乆偼俇偮偺堎側傞戝妛偱俋偮偺僌儖乕僾偱偡丅偱偡偐傜丄梋傝戝妛娫偺僨傿僗僩儕價儏乕僔儑儞偲偄偆偐丄僶儔儞僗傪峫偊側偄偱丄摨偠戝妛偱俀偮偺僌儖乕僾偲偐俁偮偺僌儖乕僾偑偁傞傛偆側丄偱傕僜僼僩僂僃傾傪偪傖傫偲偮偔傟傞偲偄偆尵偄曽偼幐楃偐傕偟傟側偄偱偡偗傟偳傕丄偦偆偄偆曽偵擖偭偰偄偨偩偒傑偟偨丅偦傟偱丄戝懱婎杮揑側嶲壛幰偼35恖偱1.5壄墌偲偄偆偙偲偱偡丅

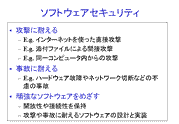

丂婎杮揑偵嫮挷偟偨偙偲偼埫崋偱丄偄傢備傞僐儞僺儏乕僞偺僙僉儏儕僥傿偲偄偆偲俁擭敿丄係擭慜偔傜偄傑偱偼壗偱傕偐傫偱傕埫崋偱偟偨丅偦傟偐傜丄偦偺摉帪偼傑偩検巕寁嶼偲偐丄偦偆偄偆榖偑弌偰偒偰丄傑偨埫崋偱丄埫崋偼慡慠娭學側偄偺偩偲偄偆偙偲偱旕忢偵嫮挷偟丄偐偮僐儞僾儕儊儞僞儕乕偩偐傜偲丅梫偡傞偵丄埫崋傕傗傜側偗傟偽偄偗側偄偗傟偳傕丄埫崋偩偗偱偼偩傔偱丄偪傖傫偲僜僼僩僂僃傾偲偟偰僔僗僥儉偲偟偰埨慡側傕偺傪慻傒忋偘偰丄埫崋傪慻傒崬傫偩僜僼僩僂僃傾傪偮偔偭偰偄偐側偗傟偽偩傔側偺偩偲偄偆偙偲傪旕忢偵嫮挷偟傑偟偨丅

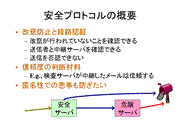

丂偙偺曈偼幮夛婎斦偩丄壗偩偐傫偩偲偄偆榖偱偡丅偦傟偱傕偆彮偟尵偄傑偡偲丄僜僼僩僂僃傾偺埨慡側尋媶偱傕偄傠偄傠偁傞傢偗偱偡偗傟偳傕丄婎杮揑偵僒乕僶偲偄偆尵梩偼怰嵏堳偺懡偔偺恖乆偼抦偭偰偄傞偲巚偭偨偺偱丄僒乕僶僐儞僺儏乕僞偺拞偵偁傞僜僼僩僂僃傾偺埨慡惈傪曐徹偡傞傕偺側偺偩偲偄偆尵偄曽偱丄傢偐偭偨傛偆側丄傢偐傜側偄傛偆側偙偲偱偡偗傟偳傕丄僒乕僶偲尵偭偰傕偄傠偄傠偁傝傑偡偐傜丅 丂偙偺曈偼幮夛婎斦偩丄壗偩偐傫偩偲偄偆榖偱偡丅偦傟偱傕偆彮偟尵偄傑偡偲丄僜僼僩僂僃傾偺埨慡側尋媶偱傕偄傠偄傠偁傞傢偗偱偡偗傟偳傕丄婎杮揑偵僒乕僶偲偄偆尵梩偼怰嵏堳偺懡偔偺恖乆偼抦偭偰偄傞偲巚偭偨偺偱丄僒乕僶僐儞僺儏乕僞偺拞偵偁傞僜僼僩僂僃傾偺埨慡惈傪曐徹偡傞傕偺側偺偩偲偄偆尵偄曽偱丄傢偐偭偨傛偆側丄傢偐傜側偄傛偆側偙偲偱偡偗傟偳傕丄僒乕僶偲尵偭偰傕偄傠偄傠偁傝傑偡偐傜丅

丂偦傟偱丄偱偼偳偆偄偆婋尟偑懸偭偰偄傞偐丅埆堄偑偁傞偲偐丄岆傝偑偁偭偰僾儘僌儔儉偑奜偐傜擖偭偰偔傞丅偦傟偐傜丄偦傟偵傛偭偰攋夡偝傟丄旈枾偑楻塳偡傞偲偐丄僂僀儖僗偲偄偆尵梩偼偩傟偱傕抦偭偰偄傞帪戙偵偪傚偆偳側偭偰偄傑偟偨偐傜丄僆乕僶乕儔僢僾偟偰偄傞偙偲傪暿偵偄偲傢偢丄僐儞僺儏乕僞僂僀儖僗偵懳張偡傞偺偩偲丅偦傟偐傜丄側傝偡傑偟側偳偲偄偆偙偲偼傢偐偭偰偄傞偐傢偐傜側偄偐偼傢偐傜側偄偱偡偗傟偳傕丄惓摉側棙梡幰偺傆傝傪偟偰寁嶼婡偵擖偭偰偔傞丄偁傞偄偼晄惓偵巊偆丅偙偆偄偆偙偲偑嫼埿偱偁傞丅偁傞偄偼峌寕偵懴偊摼傞偲偐丄帠屘偵懴偊摼傞丅偙傟偼丄懡彮墇尃揑側偲偙傠傕偁傝傑偡丅墇尃偲偄偆偐丄偄傢備傞僐儞僺儏乕僞僙僉儏儕僥傿偲偄偆傛傝偼崱僩儔僗僞僽儖側僩儔僗僩儚乕僘儕乕側僐儞僺儏乕僞偵傕偆彮偟僕僃僱儔僀僘偟偨尵梩偱尵偭偨曽偑偄偄偲巚偄傑偡丅偱偡偐傜丄僜僼僩僂僃傾僩儔僗僩偲偐偱偡偹丅偙偺慜丄俶俽俥偺僐儞僺儏乕僞僒僀僄儞僗丒傾儞僪丒僄儞僕僯傾儕儞僌偺僨傿儗僋僞乕偲偍榖傪偟偨傜丄僜僼僩僂僃傾僩儔僗僩偲偄偆尵梩傪嵟嬤巊偭偰戝偒側傕偺傪傗傠偆偲偟偰偄傞偲尵偭偰偄傑偟偨丅偱偡偐傜丄僙僉儏儕僥傿傕偁傞堄枴偱嫹偄儗儀儖偐傕偟傟傑偣傫丅

丂偦傟偐傜丄変乆偼僙僉儏儕僥傿丄僙僉儏儕僥傿偲尵偭偰偡傋偰偺35恖偲偐俋僌儖乕僾偑慡晹偄傢備傞僙僉儏儕僥傿偺偙偲傪傗偭偰偄傞傢偗偱偼側偔丄僜僼僩僂僃傾偺婎慴揑側尋媶傪傗偭偰偍傜傟傞曽傕偄傜偭偟傖傞偟丄儘僕僢僋傪傗傞曽傕偄傞丅偦偆偄偆恖傕丄傗偼傝僄儞僽儗僀僗偲偄偆偐丄堦弿偵傗傜側偄偲変乆偲偟偰傕偮傑傜側偄偺偱丄側傞傋偔怽惪彂偱偼傕偆彮偟峀偔丄妀偲偟偰偼偙偆偄偆偲偙傠偵側傞偗傟偳傕丄偦傟傪傗傞偨傔偵偼丄偙傟偙傟偙偆偄偆僜僼僩僂僃傾偺尋媶偑昁梫側偺偩偲偄偆傛偆側偙偲傪彂偄偰丄晛捠偺僜僼僩僂僃傾偺尋媶偲尵偆偲曄偱偡偑丄惓偟偔僾儘僌儔儉偑摦偔偲偐丄偦傟傕僙僉儏儕僥傿偺堦偮偱偡偗傟偳傕丄偦偆偄偆偙偲偑擖傞傛偆偵丄偦偆偄偆恖乆偺尋媶傕娷傔摼傞傛偆偵岺晇傪偄偨偟傑偟偨丅偁偲偼帩懕惈偲偐丄婃嫮側儘僶僗僩側榖偱偡丅 丂偦傟偐傜丄変乆偼僙僉儏儕僥傿丄僙僉儏儕僥傿偲尵偭偰偡傋偰偺35恖偲偐俋僌儖乕僾偑慡晹偄傢備傞僙僉儏儕僥傿偺偙偲傪傗偭偰偄傞傢偗偱偼側偔丄僜僼僩僂僃傾偺婎慴揑側尋媶傪傗偭偰偍傜傟傞曽傕偄傜偭偟傖傞偟丄儘僕僢僋傪傗傞曽傕偄傞丅偦偆偄偆恖傕丄傗偼傝僄儞僽儗僀僗偲偄偆偐丄堦弿偵傗傜側偄偲変乆偲偟偰傕偮傑傜側偄偺偱丄側傞傋偔怽惪彂偱偼傕偆彮偟峀偔丄妀偲偟偰偼偙偆偄偆偲偙傠偵側傞偗傟偳傕丄偦傟傪傗傞偨傔偵偼丄偙傟偙傟偙偆偄偆僜僼僩僂僃傾偺尋媶偑昁梫側偺偩偲偄偆傛偆側偙偲傪彂偄偰丄晛捠偺僜僼僩僂僃傾偺尋媶偲尵偆偲曄偱偡偑丄惓偟偔僾儘僌儔儉偑摦偔偲偐丄偦傟傕僙僉儏儕僥傿偺堦偮偱偡偗傟偳傕丄偦偆偄偆偙偲偑擖傞傛偆偵丄偦偆偄偆恖乆偺尋媶傕娷傔摼傞傛偆偵岺晇傪偄偨偟傑偟偨丅偁偲偼帩懕惈偲偐丄婃嫮側儘僶僗僩側榖偱偡丅

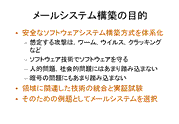

丂偦傟偱丄偙傟傕奆條偵偼慡偔庍夀偵愢朄側偺偱偡偗傟偳傕丄偙傫側傛偆側偙偲傪尵偄側偑傜怰嵏堳傪愢摼偟偨偲偄偆偲偙傠偱暦偄偰偄偨偩偗傟偽偄偄偲巚偆偺偱偡偑丄偪傚偆偳怰嵏偑廔傢偭偨屻侾偐寧偔傜偄偟偰帪婜揑偵偼傾僀丒儔僽丒儐乕丒儊乕儖偲偄偆傕偺偑岾偐晄岾偐偽偭偲偼傗偭偨偲偄偆偐丄悽奅偠傘偆偵枲墑偟偨丅偦傟傪怴暦偱尒偰丄偙偆側偭偨偺偱偙偺怽惪偼捠傞側偲偄偆傆偆偵庤慜傒偦側傫偱偡偗傟偳傕丄梫偡傞偵幮夛揑僯乕僘偑崅偄偲偄偆晹暘偱堷偭妡偐傞側偲巚偭偰丄曄側榖偱偡偑丄婌傫偩偺偱偡丅

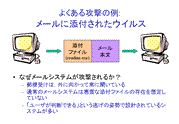

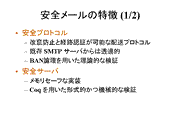

丂偙傟偼丄梫偡傞偵儊乕儖偱偦偺僂僀儖僗偺愢柧傪偟偨傢偗偱偡丅儊乕儖偲偄偆偺偼壗偐偲尵偆偲丄儊乕儖僔僗僥儉偲偄偆偺偼偳偆偟偰傕偳偙偐奜偲偮側偑傞寠偑嬻偄偰偄側偔偰偼偄偗側偄丅傕偪傠傫寠偺拞偵姰慡偵暵偠偙傕偭偰偄傟偽慡偔埨慡側傢偗偱偡偗傟偳傕丄奜偵岦偐偭偰奐偄偰偄傞晹暘偑側偄尷傝壗傕捠怣偑偱偒側偄傢偗偱偡偐傜丄偦偆偄偆堄枴偱儊乕儖偲偄偆偺偼奿岲側嵽椏側偺偱丅 丂偙傟偼丄梫偡傞偵儊乕儖偱偦偺僂僀儖僗偺愢柧傪偟偨傢偗偱偡丅儊乕儖偲偄偆偺偼壗偐偲尵偆偲丄儊乕儖僔僗僥儉偲偄偆偺偼偳偆偟偰傕偳偙偐奜偲偮側偑傞寠偑嬻偄偰偄側偔偰偼偄偗側偄丅傕偪傠傫寠偺拞偵姰慡偵暵偠偙傕偭偰偄傟偽慡偔埨慡側傢偗偱偡偗傟偳傕丄奜偵岦偐偭偰奐偄偰偄傞晹暘偑側偄尷傝壗傕捠怣偑偱偒側偄傢偗偱偡偐傜丄偦偆偄偆堄枴偱儊乕儖偲偄偆偺偼奿岲側嵽椏側偺偱丅

丂偦傟偐傜丄儊乕儖偺杮暥偺傎偐偵揧晬僼傽僀儖偲偄偆傕偺偑偁偭偰丄偙傟偑傢偐偭偰偄傞恖偼偳偺偔傜偄偄傞偐傢偐傜側偐偭偨偺偱偡偗傟偳傕丄偦傟偼懡偔偺応崌僾儘僌儔儉傪娷傒摼傞丅偙偺僾儘僌儔儉偺拞偵僂僀儖僗丄僂僀儖僗偲偄偆偺偼僾儘僌儔儉偩偲偄偆偺偼傢偐偭偰偄傞偐偳偆偐偼傢偐傜側偄偺偱偡偗傟偳傕丄埆偄偙偲傪偡傞傕偺偑偄傞丅偦傟偼僾儘僌儔儉偩偲巚偆丅偦傟偱丄崱傑偱偼椺偊偽儅僀僋儘僜僼僩偺傾僂僩儖僢僋偲偐偼偙偆偄偆偙偲傪慡慠憐掕偟偰偮偔偭偰偄側偐偭偨偲偄偆偙偲傪巜揈偟偰偍偒傑偟偨丅

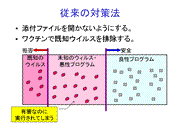

丂偱偼丄廬棃偙偆偄偆儊乕儖偲堦弿偵揧晬偝傟偰偔傞僼傽僀儖偵懳偟偰偳偆偡傞偐偲偄偆偲丄偦偺懳張朄偲偟偰堦斣偄偄偺偼偦偺揧晬僼傽僀儖傪奐偐側偄丅婋側偄偐傜夦偟婥側儊乕儖偼奐偐側偄丅儊乕儖偱暥偩偗偼尒偰傕揧晬僼傽僀儖偼奐偐側偄丅偱傕帺摦愝掕丄帺摦揑側嵟弶偺僨僼僅儖僩愝掕偱揧晬僼傽僀儖偑奐偔傛偆偵側偭偰偟傑偭偰偄傞傕偺傕偁傞丅丂偱偼丄儚僋僠儞傪巊偄傑偟傚偆偲偄偆偙偲偱丄儚僋僠儞傕壗偩偐傛偔傢偐傜側偄偺偱偡偗傟偳傕丄嵍懁偼偍傢偐傝偩偲巚偄傑偡偑丄偄傢備傞僂僀儖僗偲偟偰傢偐偭偰偄偰偦傟偵懳偡傞儚僋僠儞傪彍嫀偡傞丄偁傞偄偼婋尟偩偲偄偆偙偲傪専抦偡傞巗斕偺傕偺偑偁傞偲偄偆庬椶偺僾儘僌儔儉偱偡偹丅塃懁偼巐妏偑僾儘僌儔儉慡懱偩偲巚偭偰偄偨偩偄偰丄椙惈偺偲偄偆偐丄埆偄偙偲傪偟側偄揧晬僼傽僀儖丄偁傞偄偼晛捠偺僾儘僌儔儉偱偡丅 丂偱偼丄廬棃偙偆偄偆儊乕儖偲堦弿偵揧晬偝傟偰偔傞僼傽僀儖偵懳偟偰偳偆偡傞偐偲偄偆偲丄偦偺懳張朄偲偟偰堦斣偄偄偺偼偦偺揧晬僼傽僀儖傪奐偐側偄丅婋側偄偐傜夦偟婥側儊乕儖偼奐偐側偄丅儊乕儖偱暥偩偗偼尒偰傕揧晬僼傽僀儖偼奐偐側偄丅偱傕帺摦愝掕丄帺摦揑側嵟弶偺僨僼僅儖僩愝掕偱揧晬僼傽僀儖偑奐偔傛偆偵側偭偰偟傑偭偰偄傞傕偺傕偁傞丅丂偱偼丄儚僋僠儞傪巊偄傑偟傚偆偲偄偆偙偲偱丄儚僋僠儞傕壗偩偐傛偔傢偐傜側偄偺偱偡偗傟偳傕丄嵍懁偼偍傢偐傝偩偲巚偄傑偡偑丄偄傢備傞僂僀儖僗偲偟偰傢偐偭偰偄偰偦傟偵懳偡傞儚僋僠儞傪彍嫀偡傞丄偁傞偄偼婋尟偩偲偄偆偙偲傪専抦偡傞巗斕偺傕偺偑偁傞偲偄偆庬椶偺僾儘僌儔儉偱偡偹丅塃懁偼巐妏偑僾儘僌儔儉慡懱偩偲巚偭偰偄偨偩偄偰丄椙惈偺偲偄偆偐丄埆偄偙偲傪偟側偄揧晬僼傽僀儖丄偁傞偄偼晛捠偺僾儘僌儔儉偱偡丅

丂偦偺拞娫偺枹抦偑僂僀儖僗偐偳偆偐丅梫偡傞偵丄儚僋僠儞偲偄偆偺偼崱傑偱偦傟偑埆偄偙偲傪偡傞偲偄偆偙偲偑傢偐偭偰偄傞偐傜偦傟偑搊榐偝傟偰偄偰丄偦偺僷僞乕儞傪巊偭偰専抦偡傞偙偲偑婎杮揑偱偡偐傜丄偦偆偄偆晹暘偲偐丄偁傞偄偼婎杮揑偵僂僀儖僗偱埆偄偙偲傪偡傞傕偺傪僀儞僥儞僪偟偨僾儘僌儔儉偑旕忢偵岻柇偵巇崬傑傟偰偄傞僾儘僌儔儉偺椞堟偑拞偵戝偒偔偁傞丅偙偺晹暘傪壗偲偐儚僋僠儞側偳偲偄偆傕偺偱偼側偔偰丄偁傞堄枴偱壢妛揑偵傕偆彮偟偪傖傫偲偟偨僄儞僕僯傾偑偮偔偭偰偙偙偺椞堟傪尭傜偟偨偄傫偩偲偄偆愢柧偱偡丅

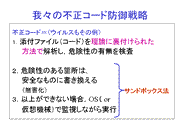

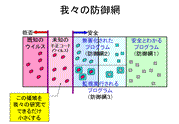

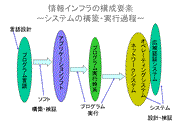

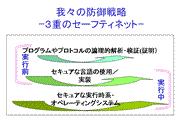

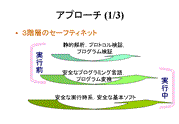

丂偦傟偱丄変乆偑崱偺墿怓偄晹暘丄敄僺儞僋怓偺椞堟傪尭傜偡偨傔偺婎杮揑側愴棯偼壗偐偲偄偆偙偲偱俁偮嫇偘傑偟偨丅侾偮栚偺偄傢備傞棟榑揑偵棤晅偗傜傟偨曽朄偱偲偄偆偺偼丄偄傢備傞僾儘僌儔儉偱尵偆僜乕僗僐乕僪偺夝愅側偺偱偡偗傟偳傕丄嵟嬤僞僀僾宆僔僗僥儉偺拞偱傕斾妑揑寉偔偰妱偲偁傞庬偺僾儘僌儔儉偺丄偙傟傕僷僞乕儞偲偄偊偽僷僞乕儞偱偡偗傟偳傕丄巊偄曽偺曄悢偲偐丄曄悢偺僞僀僾偺巊偄曽偺偍偐偟偝偲偐丄偁傞偄偼儊儌儕偺偍偐偟偝側偳傪宆棟榑偲偟偰僠僃僢僋偡傞棟榑偑15擭慜偐傜斾傋傟偽憡摉恑曕偟偰偒偨丅偱偡偐傜丄偙傟傪巊偄傑偟傚偆丅傑偢偙傟偑戞侾偱偡丅

丂偙傟偱偩傔側偲偒偼丄婋尟惈偑偁傝偦偆側応強偵偮偄偰偼柍奞壔偡傞偲偄偆偐丄傕偭偲埨慡側晹暘偵彂偒姺偊傞俽俥俬偲偄偆傫偱偟傚偆偐丄僜僼僩僂僃傾丒僼僅乕儖僩丒傾僀僜傾儗乕僔儑儞傒偨偄側傕偺偱偡偗傟偳傕丄偦偆偄偆柍奞壔傪偡傞曽朄偱偡偹丅偙傟傕傕偺偡偛偔偄傠偄傠側僥僋僯僢僋偑偁傞傢偗偱偡丅偦傟偐傜丄嵟嬤偺俰俙倁俙偵偟傠壗偵偟傠僶乕僠儍儖儅僔儞偱憱傞晹暘偲偐丄偦傟偐傜俷俽偱憱傞晹暘丄偦偺曈偱偁傞庬偺娔帇幚峴傪偟側偑傜偍偐偟側偲偙傠偵傾僋僙僗偡傞傛偆側偙偲偑偁偭偨傝丄偪傚偭偲儊儌儕偺曄側偙偲傪偡傞傛偆側傕偺偑偁傟偽偦偙偱僠僃僢僋傪偡傞丅傕偪傠傫偙偆偄偆偙偲偼奐曻偝傟偰偄側偄偺偱傢偐傝傑偣傫偗傟偳傕丄巗斕偺僙儅儞僥傿僢僋偲偐僲乕僩儞偺儚僋僠儞偱偼傗偭偰偄側偄偲巚偄傑偡丅偦傟偱丄偙偺暘偗曽偑偄偄偐偳偆偐偼傢偐傜側偄傫偱偡偑丄偙偺俀偲俁傪偄傢備傞僒儞僪儃僢僋僗朄偺峀偄夝庍偲偟偰巊偄傑偟偨丅 丂偙傟偱偩傔側偲偒偼丄婋尟惈偑偁傝偦偆側応強偵偮偄偰偼柍奞壔偡傞偲偄偆偐丄傕偭偲埨慡側晹暘偵彂偒姺偊傞俽俥俬偲偄偆傫偱偟傚偆偐丄僜僼僩僂僃傾丒僼僅乕儖僩丒傾僀僜傾儗乕僔儑儞傒偨偄側傕偺偱偡偗傟偳傕丄偦偆偄偆柍奞壔傪偡傞曽朄偱偡偹丅偙傟傕傕偺偡偛偔偄傠偄傠側僥僋僯僢僋偑偁傞傢偗偱偡丅偦傟偐傜丄嵟嬤偺俰俙倁俙偵偟傠壗偵偟傠僶乕僠儍儖儅僔儞偱憱傞晹暘偲偐丄偦傟偐傜俷俽偱憱傞晹暘丄偦偺曈偱偁傞庬偺娔帇幚峴傪偟側偑傜偍偐偟側偲偙傠偵傾僋僙僗偡傞傛偆側偙偲偑偁偭偨傝丄偪傚偭偲儊儌儕偺曄側偙偲傪偡傞傛偆側傕偺偑偁傟偽偦偙偱僠僃僢僋傪偡傞丅傕偪傠傫偙偆偄偆偙偲偼奐曻偝傟偰偄側偄偺偱傢偐傝傑偣傫偗傟偳傕丄巗斕偺僙儅儞僥傿僢僋偲偐僲乕僩儞偺儚僋僠儞偱偼傗偭偰偄側偄偲巚偄傑偡丅偦傟偱丄偙偺暘偗曽偑偄偄偐偳偆偐偼傢偐傜側偄傫偱偡偑丄偙偺俀偲俁傪偄傢備傞僒儞僪儃僢僋僗朄偺峀偄夝庍偲偟偰巊偄傑偟偨丅

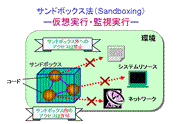

丂僒儞僪儃僢僋僗偲偄偆偺偼壗偐偲偄偆偲丄嵒応偱偡偹丅巕偳傕偑梀傇嵒応偱偡丅偙傟偼嵒応偺偮傕傝偱偡偗傟偳傕丄嶰師尦偺嵒応偱丄梫偡傞偵偍傝偺拞偱偁傞庬偺幚峴傪偡傞丅偦傟偑曄側偲偙傠偵傾僋僙僗偡傞偲偳偙偐偱堷偭妡偗傞丅奜偵夦偟婥側僱僢僩儚乕僋偲偐丄偄偗側偄偲偙傠傪怗傞偲偙偙偱婲偙傞偲偄偆傛偆側偙偲偑僕僃僱儔儖側尒曽偱偡丅偙傟偼擻棪丄岠棪傛偔偮偔傞偲偐丄偄傠偄傠側尋媶強偁傞偄偼榑暥傪彂偔忋偱偨偔偝傫傗傜側偔偰偼偄偗側偄偙偲偑偁傞傢偗偱偡丅 丂僒儞僪儃僢僋僗偲偄偆偺偼壗偐偲偄偆偲丄嵒応偱偡偹丅巕偳傕偑梀傇嵒応偱偡丅偙傟偼嵒応偺偮傕傝偱偡偗傟偳傕丄嶰師尦偺嵒応偱丄梫偡傞偵偍傝偺拞偱偁傞庬偺幚峴傪偡傞丅偦傟偑曄側偲偙傠偵傾僋僙僗偡傞偲偳偙偐偱堷偭妡偗傞丅奜偵夦偟婥側僱僢僩儚乕僋偲偐丄偄偗側偄偲偙傠傪怗傞偲偙偙偱婲偙傞偲偄偆傛偆側偙偲偑僕僃僱儔儖側尒曽偱偡丅偙傟偼擻棪丄岠棪傛偔偮偔傞偲偐丄偄傠偄傠側尋媶強偁傞偄偼榑暥傪彂偔忋偱偨偔偝傫傗傜側偔偰偼偄偗側偄偙偲偑偁傞傢偗偱偡丅

丂偦傟偱丄偙偆偄偆俁偮偺僗僩儔僥僕乕偵偺偭偲偭偰愭傎偳偺柍奞壔偝傟偰偄傞晹暘丄偦傟偐傜変乆偼杊彍栐偲屇傫偱偄傑偡偗傟偳傕丄嵟弶偐傜戝忎晇側偲偙傠偼夝愅偱戝忎晇偩偲傢偐傝傑偡偟丄偳偆偐側偲傢偐傜側偄偲偙傠偼柍奞壔偡傞丅偦傟偱傕偩傔側偲偙傠偼娔帇幚峴偡傞偲偄偆傛偆側偙偲傪偟偰丄偙偙偺慡懱偺偳偆偟傛偆傕側偄晹暘偑偩傫偩傫尭偭偰偄偔偲偄偆傛偆側愢柧傪偄偨偟傑偟偨丅 丂偦傟偱丄偙偆偄偆俁偮偺僗僩儔僥僕乕偵偺偭偲偭偰愭傎偳偺柍奞壔偝傟偰偄傞晹暘丄偦傟偐傜変乆偼杊彍栐偲屇傫偱偄傑偡偗傟偳傕丄嵟弶偐傜戝忎晇側偲偙傠偼夝愅偱戝忎晇偩偲傢偐傝傑偡偟丄偳偆偐側偲傢偐傜側偄偲偙傠偼柍奞壔偡傞丅偦傟偱傕偩傔側偲偙傠偼娔帇幚峴偡傞偲偄偆傛偆側偙偲傪偟偰丄偙偙偺慡懱偺偳偆偟傛偆傕側偄晹暘偑偩傫偩傫尭偭偰偄偔偲偄偆傛偆側愢柧傪偄偨偟傑偟偨丅

丂彮偟偩偗怳傝曉偭偰丄僾儘僌儔儉偁傞偄偼僜僼僩僂僃傾偺僔僗僥儉傪偮偔傞偲偄偆偙偲偱丄偙傟偼旕忢偵娙扨偵偟偨恾偱嫲弅側傫偱偡偗傟偳傕丄傑偢僾儘僌儔儉尵岅偑偁偭偰丄偦偺尵岅傪巊偭偰傾僾儕働乕僔儑儞偺僜僼僩僂僃傾傪彂偔丅偦傟偱丄偦傟偼僐儞僷僀儔側偳傪捠偟偰偄傢備傞僾儘僌儔儉偺幚峴宯傪巊偄側偑傜俷俽偺忋偱摦偔偲偐丄偁傞偄偼擣徹宯側偳偑偁傞丅偙偆偄偆僾儘僌儔儉傪偙偆傗偭偰偮偔偭偰偄偔偲偄偆偙偲帺懱丄梋傝棟夝偝傟偰偄側偄偲偙傠傕丄彮偟戝偒側僾儘僌儔儉偵側傞偲偙偆傗偭偰偮偔傞傫偩傛偲偄偆偙偲傕棟夝偝傟偰偄側偄偙偲偑丄偄偮傕怰嵏堳僆儕僄儞僥僢僪側榖傪偟偰偄傞傢偗偱偼側偄傫偱偡偗傟偳傕丄偁傞傢偗偱偡丅

丂偦偆偡傞偲丄奺乆偺挿偄娵偺僾儘僌儔儉偩偭偨傜偳偆偄偆僾儘僌儔儉傪巊偆偐丄偁傞偄偼偦偺寢壥丄偦傟梡偺偨傔偵偳偆偄偆僾儘僌儔儉傪愝寁偡傞偐丅偙偺愝寁偺巇曽偵傛偭偰丄僀儞僙僉儏傾側傕偺偑惗偠偰偟傑偆丅偁傞偄偼丄偙偺僾儘僌儔儉偐傜傾僾儕働乕僔儑儞偺奺抜奒偱傑偨僀儞僙僉儏傾側尨場偑偙偙偺拞偵擖偭偰偄偔丅幚峴抜奒偱傕偦偆偄偆偙偲偑婲偒傞丅偦傟偐傜丄傕偪傠傫偙偺曈偵偍偄偰傕婲偒傞傫偩偲偄偆傛偆偵丄婔偮傕偄傢備傞僀儞僙僉儏儕僥傿儂乕儖傪惗偢傞尨場丄偁傞偄偼尨場偵側傝摼傞応強偑偁傞偲偄偆偙偲傪棟夝偟偰傕傜偆偙偲偼妱偲廳梫側偺偱偼側偄偐偲巚偭偰丄偐側傝暆峀偄尋媶傪偟側偄偲慡懱偲偟偰僙僉儏儕僥傿偲偄偆傕偺傪丄僜僼僩僂僃傾偼僙僉儏儕僥傿偩偗偱偡偗傟偳傕丄偦傟偱偝偊傕墴偝偊偰偄偔偙偲偼擄偟偄偲偄偆傆偆偵嫮挷偄偨偟傑偟偨丅 丂偦偆偡傞偲丄奺乆偺挿偄娵偺僾儘僌儔儉偩偭偨傜偳偆偄偆僾儘僌儔儉傪巊偆偐丄偁傞偄偼偦偺寢壥丄偦傟梡偺偨傔偵偳偆偄偆僾儘僌儔儉傪愝寁偡傞偐丅偙偺愝寁偺巇曽偵傛偭偰丄僀儞僙僉儏傾側傕偺偑惗偠偰偟傑偆丅偁傞偄偼丄偙偺僾儘僌儔儉偐傜傾僾儕働乕僔儑儞偺奺抜奒偱傑偨僀儞僙僉儏傾側尨場偑偙偙偺拞偵擖偭偰偄偔丅幚峴抜奒偱傕偦偆偄偆偙偲偑婲偒傞丅偦傟偐傜丄傕偪傠傫偙偺曈偵偍偄偰傕婲偒傞傫偩偲偄偆傛偆偵丄婔偮傕偄傢備傞僀儞僙僉儏儕僥傿儂乕儖傪惗偢傞尨場丄偁傞偄偼尨場偵側傝摼傞応強偑偁傞偲偄偆偙偲傪棟夝偟偰傕傜偆偙偲偼妱偲廳梫側偺偱偼側偄偐偲巚偭偰丄偐側傝暆峀偄尋媶傪偟側偄偲慡懱偲偟偰僙僉儏儕僥傿偲偄偆傕偺傪丄僜僼僩僂僃傾偼僙僉儏儕僥傿偩偗偱偡偗傟偳傕丄偦傟偱偝偊傕墴偝偊偰偄偔偙偲偼擄偟偄偲偄偆傆偆偵嫮挷偄偨偟傑偟偨丅

丂偁偲偼尵梩偩偗偱偡偗傟偳傕丄崱偺俁偮偺偦偺偙傠偼傗傝偩偭偨僙乕僼僥傿乕僱僢僩偲偄偆尵梩偱丄変乆偲偟偰偼嶰廳偺僙乕僼僥傿乕僱僢僩偱偡偹丅堦斣忋偺晹暘偼丄偙偙偐傜僾儘僌儔儉偼偔傞傢偗偱偡偗傟偳傕丄僾儘僌儔儉傪憤棟榑揑偵夝愅偡傞偲偐丄偁傞偄偼僾儘僩僐儖丄偙偺榖偼偟側偐偭偨傫偱偡偑丄偦傟傪棟榑揑偵夝愅専徹偡傞丅偙偙偱偩傔側傜偽丄崱搙偼尵岅儗儀儖偺幚峴偲偐幚徹偲偐丄偪傚偭偲偙偺曈偼夦偟偄偲偄偆偐丄偦偺傑傑慺捈偵棊偪傞偐偼傢偐傜側偄偱偡偗傟偳傕丄偙傟偱堷偭妡偗傞丅偦傟偐傜丄幚峴帪偵僒儞僪儃僢僋僗側偄偟偼偦偺懠偺傕偺偱婋側偐偭偨傜巭傔傞丅偙傟偑幚峴慜偵傗傞偙偲偲丄偦傟偐傜幚峴拞偵傗傞偙偲偱偡丅偙偺奊偼妱偲傢偐傝傗偡偐偭偨傛偆偱偡丅 丂偁偲偼尵梩偩偗偱偡偗傟偳傕丄崱偺俁偮偺偦偺偙傠偼傗傝偩偭偨僙乕僼僥傿乕僱僢僩偲偄偆尵梩偱丄変乆偲偟偰偼嶰廳偺僙乕僼僥傿乕僱僢僩偱偡偹丅堦斣忋偺晹暘偼丄偙偙偐傜僾儘僌儔儉偼偔傞傢偗偱偡偗傟偳傕丄僾儘僌儔儉傪憤棟榑揑偵夝愅偡傞偲偐丄偁傞偄偼僾儘僩僐儖丄偙偺榖偼偟側偐偭偨傫偱偡偑丄偦傟傪棟榑揑偵夝愅専徹偡傞丅偙偙偱偩傔側傜偽丄崱搙偼尵岅儗儀儖偺幚峴偲偐幚徹偲偐丄偪傚偭偲偙偺曈偼夦偟偄偲偄偆偐丄偦偺傑傑慺捈偵棊偪傞偐偼傢偐傜側偄偱偡偗傟偳傕丄偙傟偱堷偭妡偗傞丅偦傟偐傜丄幚峴帪偵僒儞僪儃僢僋僗側偄偟偼偦偺懠偺傕偺偱婋側偐偭偨傜巭傔傞丅偙傟偑幚峴慜偵傗傞偙偲偲丄偦傟偐傜幚峴拞偵傗傞偙偲偱偡丅偙偺奊偼妱偲傢偐傝傗偡偐偭偨傛偆偱偡丅

丂偙傟偱怰嵏堳梡偺榖偼戝懱廔傢傝側傫偱偡偗傟偳傕丄偳傫側曽偵傗偭偰偄偨偩偄偨偐偲偄偆偲丄棟榑僌儖乕僾偱偼戙昞幰偑俋偮偺僌儖乕僾僾儔僗変乆偺妛壢偺攱扟愭惗偵偼憤妵斍偵擖偭偰傕傜偭偰攱扟摿暿僌儖乕僾偲偄偆傕偺傪偮偔偭偰棟榑揑側尋媶傪偟偰偄偨偩偒傑偟偨丅偦傟偱暷嶈愭惗丄擇僣栘愭惗丄搶岺戝偺彫椦偝傫偱偡偹丅偦傟偐傜丄巹偺僌儖乕僾偼搶岺戝偺幠嶳偝傫偲搉晹偝傫丅偦傟偐傜丄宑墳偺摽揷愭惗丄拀攇偺壛摗愭惗丄峚岥愭惗偼俹俿俬偲偐屻偱帪娫偑偁傟偽屼徯夘偟傛偆偲巚偆傫偱偡偗傟偳傕丄偄傠偄傠側柺敀偄偙偲傪偝傟偰偄傞偺偱擖偭偰偄偨偩偒傑偟偨丅偙傟偱慡晹偱俋偮偺戝妛偲偄偆偙偲偵側傝傑偡丅 丂偙傟偱怰嵏堳梡偺榖偼戝懱廔傢傝側傫偱偡偗傟偳傕丄偳傫側曽偵傗偭偰偄偨偩偄偨偐偲偄偆偲丄棟榑僌儖乕僾偱偼戙昞幰偑俋偮偺僌儖乕僾僾儔僗変乆偺妛壢偺攱扟愭惗偵偼憤妵斍偵擖偭偰傕傜偭偰攱扟摿暿僌儖乕僾偲偄偆傕偺傪偮偔偭偰棟榑揑側尋媶傪偟偰偄偨偩偒傑偟偨丅偦傟偱暷嶈愭惗丄擇僣栘愭惗丄搶岺戝偺彫椦偝傫偱偡偹丅偦傟偐傜丄巹偺僌儖乕僾偼搶岺戝偺幠嶳偝傫偲搉晹偝傫丅偦傟偐傜丄宑墳偺摽揷愭惗丄拀攇偺壛摗愭惗丄峚岥愭惗偼俹俿俬偲偐屻偱帪娫偑偁傟偽屼徯夘偟傛偆偲巚偆傫偱偡偗傟偳傕丄偄傠偄傠側柺敀偄偙偲傪偝傟偰偄傞偺偱擖偭偰偄偨偩偒傑偟偨丅偙傟偱慡晹偱俋偮偺戝妛偲偄偆偙偲偵側傝傑偡丅

丂偦傟偱丄偙偺摿掕尋媶偺嵟嬤偺孹岦偩偲巚偆傫偱偡偗傟偳傕丄寵側偲偙傠偲尵偊偽寵側偲偙傠側傫偱偡偑丄梫偡傞偵斾妑揑戝偒側偍嬥傪戝妛偺僌儖乕僾偵搉偡偲偄偆偙偲偱丄梫偡傞偵偽傜傑偒偼嫋偝傫偧偲偄偆偙偲偱丄婔偮偐偺僌儖乕僾偼偪傖傫偲楢実偟偰壗偐尋媶傪偟偰偟偭偐傝惉壥傪尒偣傠偲偄偆偙偲傪嵟弶偐傜偟偮偙偔怽惪偟偰怰嵏偺抜奒偺僾儗僛儞僥乕僔儑儞偺偲偒偵丄偳偆偡傞傫偩偲偄偆偙偲偱暦偐傟傑偡丅

丂嵟弶偼宑墳偺僉儍儞僷僗僔僗僥儉傪偮偔傞傫偩偲偐壗偲偐偲尵偭偰偛傑偐偟偨傫偱偡偗傟偳傕丄偦偙偼側偐側偐戝曄偲偄偆偐丄偨偔偝傫偺僌儖乕僾傪僀儞儃儖僽偟偰偄偨偩偔偙偲偼偟偵偔偐偭偨偺偱丄偙傟偼偐側傝嫮堷偵巹偑埨慡側儊乕儖僔僗僥儉傪偮偔傞偲偄偆偙偲偱丄嵟弶偼悘暘偱傕側偄偱偡偗傟偳傕丄奺斍偺戙昞幰偐傜斀懳偑偁傝傑偟偨偑丄偙傟偱傗傞偲偄偆偙偲偱丄寢嬊屻偱屼徯夘偟傑偡偗傟偳傕丄偪傖傫偲偱偒偰丄偡偛偔巊偭偰偄傞偲偄偆偲偙傠傑偱偼偄偐側偄偱偡偑丄傗偭偰偍傝傑偡丅偦傟偱丄拞怱偵側偭偨偺偼搶岺戝偺幠嶳愭惗偱丄屻偱偍榖傪偡傞揷塝偝傫側偳傕僐乕僪傪彂偄偰偄偨偩偄偨傝偟傑偟偨丅 丂嵟弶偼宑墳偺僉儍儞僷僗僔僗僥儉傪偮偔傞傫偩偲偐壗偲偐偲尵偭偰偛傑偐偟偨傫偱偡偗傟偳傕丄偦偙偼側偐側偐戝曄偲偄偆偐丄偨偔偝傫偺僌儖乕僾傪僀儞儃儖僽偟偰偄偨偩偔偙偲偼偟偵偔偐偭偨偺偱丄偙傟偼偐側傝嫮堷偵巹偑埨慡側儊乕儖僔僗僥儉傪偮偔傞偲偄偆偙偲偱丄嵟弶偼悘暘偱傕側偄偱偡偗傟偳傕丄奺斍偺戙昞幰偐傜斀懳偑偁傝傑偟偨偑丄偙傟偱傗傞偲偄偆偙偲偱丄寢嬊屻偱屼徯夘偟傑偡偗傟偳傕丄偪傖傫偲偱偒偰丄偡偛偔巊偭偰偄傞偲偄偆偲偙傠傑偱偼偄偐側偄偱偡偑丄傗偭偰偍傝傑偡丅偦傟偱丄拞怱偵側偭偨偺偼搶岺戝偺幠嶳愭惗偱丄屻偱偍榖傪偡傞揷塝偝傫側偳傕僐乕僪傪彂偄偰偄偨偩偄偨傝偟傑偟偨丅

丂偙偺曈偼丄儊乕儖偑側偤戝帠偐偲偄偆偙偲偩偐傜偳偆偱傕偄偄偱偟傚偆丅

丂偝偭偒偺儊乕儖偺僷僽儕僢僋側僒乕僶偼塀偟愗傟側偄偲偐丄僶僢僼傽乕僆乕僶乕僼儘乕側庛揰偑師乆偵敪妎偟偰偄傞丅偦傟偱丄偙偙偱傕埨慡儊乕儖偲偄偆傕偺傪偮偔傞忋偵偍偄偰傕愭傎偳偺僗儕乕儗僀儎乕僪偺嶰憌偺僙乕僼僥傿乕僱僢僩偺傾僾儘乕僠偲偄偆傕偺傪幚嵺偵巊偭偰偄傑偡丅偙傟偼懡暘摿暿側僾儘僩僐儖傪偮偔偭偰丄偳偙傪儖乕僥傿儞僌偟偰偒偰偳偙偱壗偑婲偙偭偨偐偲偄偆偙偲偑傢偐傞傛偆側丄偦傟偑惓偟偔摦偔傫偩偲偄偆偙偲傪棟榑揑偵徹柧傕偟偰偄傑偡丅 丂偝偭偒偺儊乕儖偺僷僽儕僢僋側僒乕僶偼塀偟愗傟側偄偲偐丄僶僢僼傽乕僆乕僶乕僼儘乕側庛揰偑師乆偵敪妎偟偰偄傞丅偦傟偱丄偙偙偱傕埨慡儊乕儖偲偄偆傕偺傪偮偔傞忋偵偍偄偰傕愭傎偳偺僗儕乕儗僀儎乕僪偺嶰憌偺僙乕僼僥傿乕僱僢僩偺傾僾儘乕僠偲偄偆傕偺傪幚嵺偵巊偭偰偄傑偡丅偙傟偼懡暘摿暿側僾儘僩僐儖傪偮偔偭偰丄偳偙傪儖乕僥傿儞僌偟偰偒偰偳偙偱壗偑婲偙偭偨偐偲偄偆偙偲偑傢偐傞傛偆側丄偦傟偑惓偟偔摦偔傫偩偲偄偆偙偲傪棟榑揑偵徹柧傕偟偰偄傑偡丅

丂偦傟偐傜丄偙傟偼俰俙倁俙傪巊偭偨偲偄偆偺偱僆乕僶乕僼儘乕偼婲偒側偄傫偱偡偗傟偳傕丄偁偲偼儔儞僞僀儉偱愭傎偳偺僒儞僪儃僢僋僗傒偨偄側偄傠偄傠側傕偺偑僾儔僌僀儞偱偒傞傛偆側峔憿偵偟偰偁傝傑偡丅偱偡偐傜丄偁傞堄枴偱婛懚偺僂僀儖僗僠僃僢僇乕側偳傕巊偊傑偡偟丄撈帺偵偮偔偭偨崱丄嶻憤尋偵偄傜偭偟傖傞怷偝傫偑偮偔偭偰偍傜傟傞丄怴偟偄偲尵偭偰傕偟傛偆偑側偄傫偱偡偗傟偳傕丄怴偟偄僂僀儖僗偺僨傿僥僋僔儑儞偺曽朄偲偐丄偦偆偄偆傕偺偑奆丄庢傝崬傔傞傛偆偵側偭偰偄傑偟偰庢傝崬傫偱偁傝傑偡丅

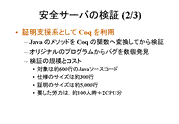

丂帪娫偺栤戣偱尰忬傪偳偺偖傜偄尵偭偰偄偄偺偐傢偐傝傑偣傫偑丄俽俵俿俹偲俹俷俹俁偱丄巹偨偪偺尋媶幒偼俙俹俷俹側偺偱幚嵺偵偼摦偄偰偄側偄傫偱偡偗傟偳傕丄屳姺惈偑偁傞偲偄偆傛偆側偙偲偱偡偹丅偦傟偐傜丄僒乕僶偺晹暘偲儊乕儔偺晹暘偲傪暘偗偰偦傟偧傟慡晹帺暘偱偮偔偭偨丅慡晹偲偄偆偐丄俽俵俿俹偺戝帠側偲偙傠偼揷塝偝傫偵彂偒捈偟偰傕傜偭偰丄偦傟傪彫椦偝傫偑悢妛揑側専徹傪傗偭偰偄傑偡丅

丂偦傟偱偙偺曈偱摦偔傫偱偡偗傟偳傕丄儀乕僞斉偲偄偆偺偑偳偙傑偱偐偼傢偐傜側偄傫偱偡偑丄堦墳儕儕乕僗偼偟偰偄傑偡丅偦傟偱丄偝偭偒宍幃揑専徹偱俠倧倯偲偄偆偺偼棟榑揑側崅師崅奒偺儘僕僢僋偱儀儕僼傽僀儎乕偺僣乕儖偱偮偔傞徹柧巟墖宯偱偡丅偙傟偑偪傖傫偲専徹偟偰偄傞偲偄偆偙偲偱丄偙傟偼怣梡偟偰傕傜偆偟偐側偄偱偡丅 丂偦傟偱偙偺曈偱摦偔傫偱偡偗傟偳傕丄儀乕僞斉偲偄偆偺偑偳偙傑偱偐偼傢偐傜側偄傫偱偡偑丄堦墳儕儕乕僗偼偟偰偄傑偡丅偦傟偱丄偝偭偒宍幃揑専徹偱俠倧倯偲偄偆偺偼棟榑揑側崅師崅奒偺儘僕僢僋偱儀儕僼傽僀儎乕偺僣乕儖偱偮偔傞徹柧巟墖宯偱偡丅偙傟偑偪傖傫偲専徹偟偰偄傞偲偄偆偙偲偱丄偙傟偼怣梡偟偰傕傜偆偟偐側偄偱偡丅

丂偦傟偐傜丄愭傎偳傕怽偟傑偟偨傛偆偵丄儊乕儔偺晹暘偵偼惷揑側夝愅偲偐僐乕僪曄姺丄摦揑儌僯僞儕儞僌傪偡傞傕偺偲偐丄偦偆偄偆傕偺偑慡晹僾儔僌僀儞偱偒傞傛偆偵側偭偰偄傑偡丅偱偡偐傜丄僇僗僞儅僀僘偱偒傞丅偦傟偱丄偍屳偄偵僀儞僨傿儁儞僨儞僩偱偡偐傜偦傟偧傟偺栤戣偑攇媦偡傞偙偲偼側偄丅

丂偦傟偐傜丄埨慡側僾儘僩僐儖傕偮偔偭偨偲偄偆傢偗偱偡丅偦傟偱宱楬擣徹丄偙傟偼俛俙俶儘僕僢僋偲偄偆偁傞庬偺僙僉儏儕僥傿偺榖偱偼帪乆巊傢傟傞儘僕僢僋偱偡丅偙傟偼擔杮惢偱偼側偄偱偡偗傟偳傕丄偦傟偵偮偄偰専徹偟偰偁傞偲偄偆偙偲偱偡丅偦偟偰丄僪僉儏儊儞僩傕偁傝傑偡丅 丂偦傟偐傜丄埨慡側僾儘僩僐儖傕偮偔偭偨偲偄偆傢偗偱偡丅偦傟偱宱楬擣徹丄偙傟偼俛俙俶儘僕僢僋偲偄偆偁傞庬偺僙僉儏儕僥傿偺榖偱偼帪乆巊傢傟傞儘僕僢僋偱偡丅偙傟偼擔杮惢偱偼側偄偱偡偗傟偳傕丄偦傟偵偮偄偰専徹偟偰偁傞偲偄偆偙偲偱偡丅偦偟偰丄僪僉儏儊儞僩傕偁傝傑偡丅

丂偙偺曈偱丄椺偊偽僾儘僩僐儖偺巇條傪枮偨偝側偄儕僋僄僗僩偼儕僕僃僋僩偡傞丅偦傟偐傜偙偺娫偵壗偐婲偒偨偲偒丄僼僃僀僞儖側僄儔乕偑婲偒偰傕僾儘僩僐儖傪枮偨偡傛偆側儕僋僄僗僩偩偗偼庴棟偡傞丅庴棟偡傞偲偙傠偑僼僃僀僞儖偩偭偨傜崲傝傑偡偗傟偳傕丄偁偲偼偙偺曈偵偨傑偭偨傕偺偑昁偢側偔側偭偰偟傑傢側偄偱尦偵暅媽偱偒傞偲偄偆傛偆側偙偲偑徹柧偝傟偰偄傑偡丅

丂偦傟偐傜丄儀儕僼傿働乕僔儑儞偺偙偲偼嫽枴偼側偄偐傕偟傟傑偣傫偗傟偳傕丄600峴偺僜乕僗僐乕僪傪幚偼僼傽儞僋僔儑僫儖側傕偺偵曄姺偡傞丅崱偼傕偆彮偟捈愙揑偵傗傞暿側曽朄傪峫偊偰偄傑偟偰丄偦偺晹暘傪彂偄偰偄傑偡偗傟偳傕丄徹柧偺僒僀僘偑5,000峴偵側傞丅600峴偺曽偑惓偟偄偲偄偆偙偲偱丄巇條偺僒僀僘偼300峴偱偦傟傪徹柧偡傞偺偵5,000峴丄傕偪傠傫僣乕儖傪巊偆傢偗偱偡偐傜慡晹5,000峴彂偔傢偗偱偼側偄傫偱偡偗傟偳傕丄偙傟偼旕忢偵僗僉儖僼儖側彫椦偝傫偑傗傜傟偰100恖帪娫偑偐偐偭偨偲偄偆偁傞帪揰偱偺僨乕僞偱偡丅 丂偦傟偐傜丄儀儕僼傿働乕僔儑儞偺偙偲偼嫽枴偼側偄偐傕偟傟傑偣傫偗傟偳傕丄600峴偺僜乕僗僐乕僪傪幚偼僼傽儞僋僔儑僫儖側傕偺偵曄姺偡傞丅崱偼傕偆彮偟捈愙揑偵傗傞暿側曽朄傪峫偊偰偄傑偟偰丄偦偺晹暘傪彂偄偰偄傑偡偗傟偳傕丄徹柧偺僒僀僘偑5,000峴偵側傞丅600峴偺曽偑惓偟偄偲偄偆偙偲偱丄巇條偺僒僀僘偼300峴偱偦傟傪徹柧偡傞偺偵5,000峴丄傕偪傠傫僣乕儖傪巊偆傢偗偱偡偐傜慡晹5,000峴彂偔傢偗偱偼側偄傫偱偡偗傟偳傕丄偙傟偼旕忢偵僗僉儖僼儖側彫椦偝傫偑傗傜傟偰100恖帪娫偑偐偐偭偨偲偄偆偁傞帪揰偱偺僨乕僞偱偡丅

丂儊乕儔偺尒塰偊偼偙偺傛偆偵偛偔晛捠偺儊乕儔偱丄嵟屻偺擭偵愮悢昐枩偍嬥偑梋偭偨偲偄偆偙偲偱偼側偄傫偱偡偗傟偳傕丄嵟弶偐傜偦偆偄偆偮傕傝偱嵶偐偄晹暘傪奜拲偟傑偟偨丅慡晹帺暘偨偪偑彂偔偙偲偼傗偭偰偄傜傟側偄偱偡偟丄戅孅偟偰偟傑偄傑偡丅 丂儊乕儔偺尒塰偊偼偙偺傛偆偵偛偔晛捠偺儊乕儔偱丄嵟屻偺擭偵愮悢昐枩偍嬥偑梋偭偨偲偄偆偙偲偱偼側偄傫偱偡偗傟偳傕丄嵟弶偐傜偦偆偄偆偮傕傝偱嵶偐偄晹暘傪奜拲偟傑偟偨丅慡晹帺暘偨偪偑彂偔偙偲偼傗偭偰偄傜傟側偄偱偡偟丄戅孅偟偰偟傑偄傑偡丅

丂偦傟偱丄傎偐偵偳傫側惉壥偑偁偭偨偐偲偄偆偙偲偱偡丅嵟弶偺榖偼偨偔偝傫偁偭偰彂偒愗傟側偄傫偱偡偗傟偳傕丄椺偊偽俰俙倁俙偑偁傞庬偺僙僉儏儕僥傿偺栤戣傪偆傑偔儌僨儖壔偟偰偄傑偡丅偙傟偼攱扟偝傫偺曽偱偡偗傟偳傕丄俰俙倁俙偺僟僀僫儈僢僋側僋儔僗儘乕僟傪儌僨儖壔偟偰寚娮丄栤戣傪敪尒偟偰廋惓偟偨丅栤戣偼暿偺恖偑尒偮偗偰偄偨傫偱偡偗傟偳傕丄偳偆偟偰偄偄偐傢偐傜側偐偭偨偺偱丄偙傟傪僒儞偵曬崘偟偰僒儞偑廋惓偟偰捈偟偨偲偄偆偙偲偱偡丅偦傫側榖偲偐丄尵岅宯偼埨慡側僐儞僷僀儔偼崱偼傑偩慡慠丄偙傟偼懅偺挿偄榖偱偙偆偄偆僨僓僀儞傪巒傔偨偲偄偆姶偠偱偡丅偱傕丄妱偲昡敾偑傛偔偰師偺僾儘僕僃僋僩偵偮側偑傝偮偮偁傝傑偡丅 丂偦傟偱丄傎偐偵偳傫側惉壥偑偁偭偨偐偲偄偆偙偲偱偡丅嵟弶偺榖偼偨偔偝傫偁偭偰彂偒愗傟側偄傫偱偡偗傟偳傕丄椺偊偽俰俙倁俙偑偁傞庬偺僙僉儏儕僥傿偺栤戣傪偆傑偔儌僨儖壔偟偰偄傑偡丅偙傟偼攱扟偝傫偺曽偱偡偗傟偳傕丄俰俙倁俙偺僟僀僫儈僢僋側僋儔僗儘乕僟傪儌僨儖壔偟偰寚娮丄栤戣傪敪尒偟偰廋惓偟偨丅栤戣偼暿偺恖偑尒偮偗偰偄偨傫偱偡偗傟偳傕丄偳偆偟偰偄偄偐傢偐傜側偐偭偨偺偱丄偙傟傪僒儞偵曬崘偟偰僒儞偑廋惓偟偰捈偟偨偲偄偆偙偲偱偡丅偦傫側榖偲偐丄尵岅宯偼埨慡側僐儞僷僀儔偼崱偼傑偩慡慠丄偙傟偼懅偺挿偄榖偱偙偆偄偆僨僓僀儞傪巒傔偨偲偄偆姶偠偱偡丅偱傕丄妱偲昡敾偑傛偔偰師偺僾儘僕僃僋僩偵偮側偑傝偮偮偁傝傑偡丅

丂俀偮栚偼摽揷愭惗偺偲偙傠偺巇帠偲丄偦傟偐傜揹捠戝偵崱偄傞壨栰偝傫偺偲偙傠偺巇帠偱俷俽宯偺榖偱偡丅妱偲嵶棻搙偱巊偄曽丄俠俹倀偦偺懠傪巊偆検傪僗儘僢僩儕儞僌偡傞偲偄偆傛偆側傕偺偱偡丅偦傟偐傜丄忋偺曽偼僒乕僶偑忔偭庢傜傟偰傕偦傟埲忋攇媦偟側偄丄偁傞偄偼偡偖偵巭傔偰嵞僗僞乕僩偑偁傞帪揰偐傜偒傟偄偵偱偒傞丅偙傟偼愮梩偝傫偺巇帠偱偡丅 丂俀偮栚偼摽揷愭惗偺偲偙傠偺巇帠偲丄偦傟偐傜揹捠戝偵崱偄傞壨栰偝傫偺偲偙傠偺巇帠偱俷俽宯偺榖偱偡丅妱偲嵶棻搙偱巊偄曽丄俠俹倀偦偺懠傪巊偆検傪僗儘僢僩儕儞僌偡傞偲偄偆傛偆側傕偺偱偡丅偦傟偐傜丄忋偺曽偼僒乕僶偑忔偭庢傜傟偰傕偦傟埲忋攇媦偟側偄丄偁傞偄偼偡偖偵巭傔偰嵞僗僞乕僩偑偁傞帪揰偐傜偒傟偄偵偱偒傞丅偙傟偼愮梩偝傫偺巇帠偱偡丅

丂俁斣偼峚岥愭惗偺夋憸傪巊偭偨僷僗儚乕僪偺榖偱丄偙傟側偳偼婔偮偐傾儊儕僇偱偺摿嫋偑庢傟偨傝偟偰偄傑偡丅

丂偁偲偼丄嶐擔僗僉儍僫乕偱偛偪傖偛偪傖偲偄偭傁偄彂偄偰偒偨傫偱偡偗傟偳傕丄偙偺忔偭庢傜傟偨側偳偲偄偆偺偼愮梩偝傫偑彂偄偨偺偱巹偺僋儗僕僢僩偱偼偁傝傑偣傫丅偙傟偼丄僋儔僢僇乕偵忔偭庢傜傟偰傕戝忎晇側傕偺傪偮偔傞榖偱偡丅擖傟偨応強偑偢傟偰偟傑偄傑偟偨丅

丂偙傟偑僼傽僀儖丒僙乕僼俠丄埨慡側俠偺榖偱偡丅 丂偙傟偑僼傽僀儖丒僙乕僼俠丄埨慡側俠偺榖偱偡丅

丂偙傟偼丄愭傎偳尵偭偨俰俙倁俙偺僋儔僗儘乕僟偺儌僨儖壔偺嵶偐偄榖偱偡丅

丂偁偲俆暘傕偁傝傑偣傫偑丄懡暘偙偺拞娫昡壙摿掕尋媶偲偄偆偺偼摿偵変乆偼慡懱偱俁擭敿偩偭偨偺偵丄嵟弶偺侾擭偱愭傎偳尵傢傟偨傛偆側摨偠傛偆側曽乆偺慜偱偳偙傑偱恑傫偱偄傞偐偲偄偆拞娫昡壙傪傗傜傟傑偟偨丅偦偺偲偒偵偼丄傕偪傠傫偳偆偄偆偙偲傪崱傗偭偰偄偰壗傪傗偭偰偄傞偐偲偄偆傎偐偵丄憤妵斍偱慖傫偩壗恖偐偺恖偵撪晹昡壙傪偟偰傕傜偭偨傝丄偦偺寢壥傪弌偟偨偲偐丄偦傟偐傜懡暘丄堦斣偁傟偩偭偨偺偼丄傕偆偙偺帪揰偱偼偁偒傜傔偰埨慡儊乕儖傪偮偔傞偲偄偆偙偲偵偟偰偄偨偺偱丄埨慡儊乕儖僔僗僥儉偺偐側傝戝偞偭傁側僨僓僀儞僪僉儏儊儞僩傪50儁乕僕偔傜偄偺嶜巕偵偟偰丄偦傟傪攝偭偨偺偑傛偐偭偨偲偐尵傢傟傑偟偨丅偦傟偼撪晹昡壙偲彂偒傑偟偨偗傟偳傕丄拞娫昡壙偺偙偲偱偡丅

丂偦傟偱丄崱搙偺俋寧偵変乆偼奜晹昡壙偱偼側偔偰廔椆昡壙偲偄偆傕偺偑偁傞傫偱偡偗傟偳傕丄榑暥偺悢側偳偲偄偆偺偼偳偙偱傕嶳偺傛偆偵懡暘偁傞丅暿偵俙偩俛偩僩僢僾偵側傠偆偲偐偲偄偆偺偱偼側偄傫偱偡偗傟偳傕丄傗偼傝埨慡儊乕儖偲偄偆僜僼僩僂僃傾傪岞奐偟偨傎偐偵傕丄奺恖偑偡偛偔偨偔偝傫僜僼僩僂僃傾傪岞奐偟偰偄傑偡丅偱偡偐傜丄巹偺僗僩儔僥僕乕偲尵偆偺偼曄偱偡偗傟偳傕丄偁傞堄枴偱嵏撉晅偒偺榑暥偺儕僗僩傪嵟弶偵弌偡慜偵丄岞奐偟偨僜僼僩僂僃傾偺儕僗僩傪偽偭偲弌偡偲偐丄偦傟偐傜摿嫋偼峚岥愭惗側偳偑惙傫偵偨偔偝傫庢偭偰俈丄俉屄庢偭偰偄傜偭偟傖傞傫偱偟傚偆偗傟偳傕丄傎偐偺曽偼傁傜傁傜側偺偱丄僜僼僩僂僃傾偺尋媶偲偄偆偺偼摿嫋偵側偠傑側偄傕偺偩偲偄偆偙偲傪媡偵嫮挷偟傛偆偐側偲丅傓偟傠巊傢傟偰壗傏偱偼側偄偱偡偗傟偳傕丄偩傟偵巊傢傟偰偄傞偐偲偄偆傛偆側偲偙傠傪丄摉偨傝慜偱偡偗傟偳傕嫮挷偡傞丅

丂偦傟偐傜丄偙傟偼偨偔偝傫曬摴偝傟傞傛偆偵搘椡偟傑偟偨丅偙傟偼奆偝傫偝傟傞偲巚偆傫偱偡偗傟偳傕丄怴暦幮偺抦傝崌偄偺偲偙傠側偳偵峴偭偰僔儞億僕僂儉偵棃偰傕傜偭偨傝丄幚嵺偵榖傪偟偨傝丄傕偪傠傫崙嵺僔儞億僕僂儉偲偐儚乕僋僔儑僢僾偲偄偆偺偼俁擭敿偺娫偵俆夞偔傜偄傗傝傑偟偨丅偦偺偆偪偺俀偮偼戝偒偔偰丄僔儏僾儕儞僈乕偺偙傟偼俴俶俠俽偩偗傟偳傕丄傕偪傠傫奜崙恖傕敿暘偔傜偄偄傞傫偱偡偑丄堦墳儂僢僩僩僺僢僋偲偄偆傕偺偵偟偰偔傟傑偟偨丅

丂偦傟偲傕偆堦嶜丄俇寧偔傜偄偵弌傑偡丅偦傟偐傜丄偁偲偼榑暥廤傪弌偟傑偡丅偦傟傕僜僼僩僂僃傾僙僉儏儕僥傿偲偄偆尵梩傪巊偭偰僞僀僩儖偵偟偨偺偱丄偦傟側傝偺僀儞僷僋僩偼偁偭偨傛偆偵巚偄傑偡丅僜僼僩僂僃傾僙僉儏儕僥傿偲偄偆柤慜偺晅偄偨僇儞僼傽儗儞僗偼偦傟埲崀俀偮傎偳弌偰偄傞傕偺傪尒傑偟偨丅

丂偦傟偐傜丄嫟棫弌斉偐傜杮偺僔儕乕僘傪弌偡丅曇廤埾堳偼変乆偺僌儖乕僾偑戝敿傪愯傔傞丅係寧偔傜偄偐傜俀嶜偔傜偄弌傞偲巚偄傑偡丅

丂偁偲偼丄偙傟偼偳偆偄偆傢偗偩偐傢偐傜側偄傫偱偡偗傟偳傕丄敿暘帺枬榖偱偡偑丄暥晹徣敀彂偲偄偆傕偺偑偁偭偰丄偦偺拞偱壢尋旓偱壗偐偄偄偙偲偑偁偭偨偐偲偄偆偙偲傪彂偔丅幮夛偵峷專偟偨椺偲偄偆偙偲偱丄変乆偑嵟屻側傫偱偡偗傟偳傕丄偝偭偒偺榖偱偼側偄偱偡偑丄栰埶偝傫偲偐敀愳偝傫偲偐丄偙傟偼暥晹徣偺尋媶彆惉壽偑憲偭偰偒偨僼傽僀儖側偺偱巹偑偮偔偭偨傕偺偱偼側偄傫偱偡偗傟偳傕丄偙偆傗偭偰嵹偣偰偔傟傞傜偟偄偺偱丄傑偁偄偄偱偟傚偆偲丅

丂偦傟偐傜偁傝偲偁傜備傞搘椡傪偟偰丄偙傟傕暿偵搘椡偼偟偰偄側偄傫偱偡丅岦偙偆偑尵偭偰偒偨傫偱偡偗傟偳傕丄娾攇偺亀壢妛亁偲偄偆嶨帍偺偙偙傜曈偺晹暘偼儊乕儖偺榖傕偁傝傑偡偗傟偳傕丄崱擔偍榖偺側偐偭偨愮梩偝傫偺傕偺偲偐丄峚岥偝傫偺傕偺偲偐丄摽揷愭惗偼彂偐側偐偭偨偺偐丄攡嶈愭惗偺偲偙傠偺妛惗偝傫偲偐偱偡偹丅偁偲偼丄偙傟慡懱偑僐儞僺儏乕僞僙僉儏儕僥傿偱偡偐傜崱堜愭惗偲偐丄嶁杮偝傫側偳偼僐儔儉偑嵹偭偰偄傑偡偗傟偳傕丄偦偆偄偆妶摦側偳偱偡偹丅

丂嵟屻偵丄嶻妛楢実摿擟曗嵅偺愇愳愭惗偺屼搘椡偲偄偆偐丄傑偩惓幃偵傾僌儕乕儊儞僩偼偟偰偄側偄傫偱偡偗傟偳傕丄変乆偺僜僼僩僂僃傾偺僙僉儏儕僥傿偺尋媶偺儗儀儖偑崅偄偲偄偆偐丄柺敀偄偲偄偆偙偲偱丄儅僀僋儘僜僼僩偑嫀擭偺俈寧偵僂傿儞僪僂僘偺僜乕僗僐乕僪偺奐帵偺忦審偲偄偆傕偺傪傕偺偡偛偔庛傔偰丄偦傟偱摿偵儕僒乕僠丒傾僋僥傿價僥傿偑崅偄戝妛偵奐曻偡傞丅偡傋偰偺戝妛偱偼側偄丅偦傟偱巊偭偰偔傟偲偄偆榖偑偒偰丄椺偊偽変乆偺埨慡儊乕儖偺榖偺偁傞晹暘側偳偼僂傿儞僪僂僘偺拞偵巊偊傞偐傕偟傟側偄偲偄偆娒偄尒捠偟偱丄偱偼堦弿偵傗偭偰傒傑偟傚偆偲丅婰帠偼媄弍嫤椡偲側偭偰偄傑偡偗傟偳傕丄愭傎偳怽偟忋偘傑偟偨変乆偺摿掕尋媶偵擖偭偰偄傑偡俇偮偺戝妛偵僌儔儞僩偡傞偲偄偆傾僌儕乕儊儞僩偑偱偒偮偮偁傝傑偡丅

丂崱丄朄恖壔偺偙偲偱偁傟偟偰偄傑偡偗傟偳傕丄婎杮揑偵偼戝妛偛偲偱偡偐傜搶嫗戝妛偑宊栺偡傞偺偱丄搶嫗戝妛偺峔惉堳偱偁傟偽偁傞庬偺僲儞僨傿僗僋儘乕僕儍乕傒偨偄側偙偲丄偁傞偄偼壗傪尋媶偡傞偐偲偄偆僱僑僔僄乕僔儑儞偼偁傞偲巚偄傑偡偑丄拞偑尒偊傞傛偆偵側傞偼偢偱偡丅

丂挿偔側傝傑偟偨偑丄埲忋偱偡丅

|